Tecnologia y analisis

Proteger los datos en la gestión de tickets: un reto para el Soporte TI

26 may 2025

Tiempo de lectura: 7 min

Tecnologia y analisis

26 may 2025

Tiempo de lectura: 7 min

La vigilancia de la información personal que suministran los usuarios cuando registran sus tickets en la Mesa de Ayuda es uno de los principales desafíos que se enfrentan en el ejercicio de Soporte TI. Estos datos son muy sensibles y están protegidos por normas y regulaciones que obligan a quienes los manejan a establecer todas las medidas necesarias para su resguardo.

Si eres responsable de la gestión del software ITSM en tu empresa y quieres recibir recomendaciones sobre este tema, en este artículo te compartiremos algunas buenas prácticas que te ayudarán en tu labor.

La seguridad de los datos es un aspecto crítico que evita su corrupción o el acceso no autorizado a la información que se encuentra alojada en servidores, computadores, bases de datos, la nube, sitios web, entre otros.

Las empresas que mejor protejan la información que les suministran sus clientes o usuarios estarán más cerca del éxito y de establecer lazos de confianza más estrechos que fortalezcan su reputación y, por ende, su negocio.

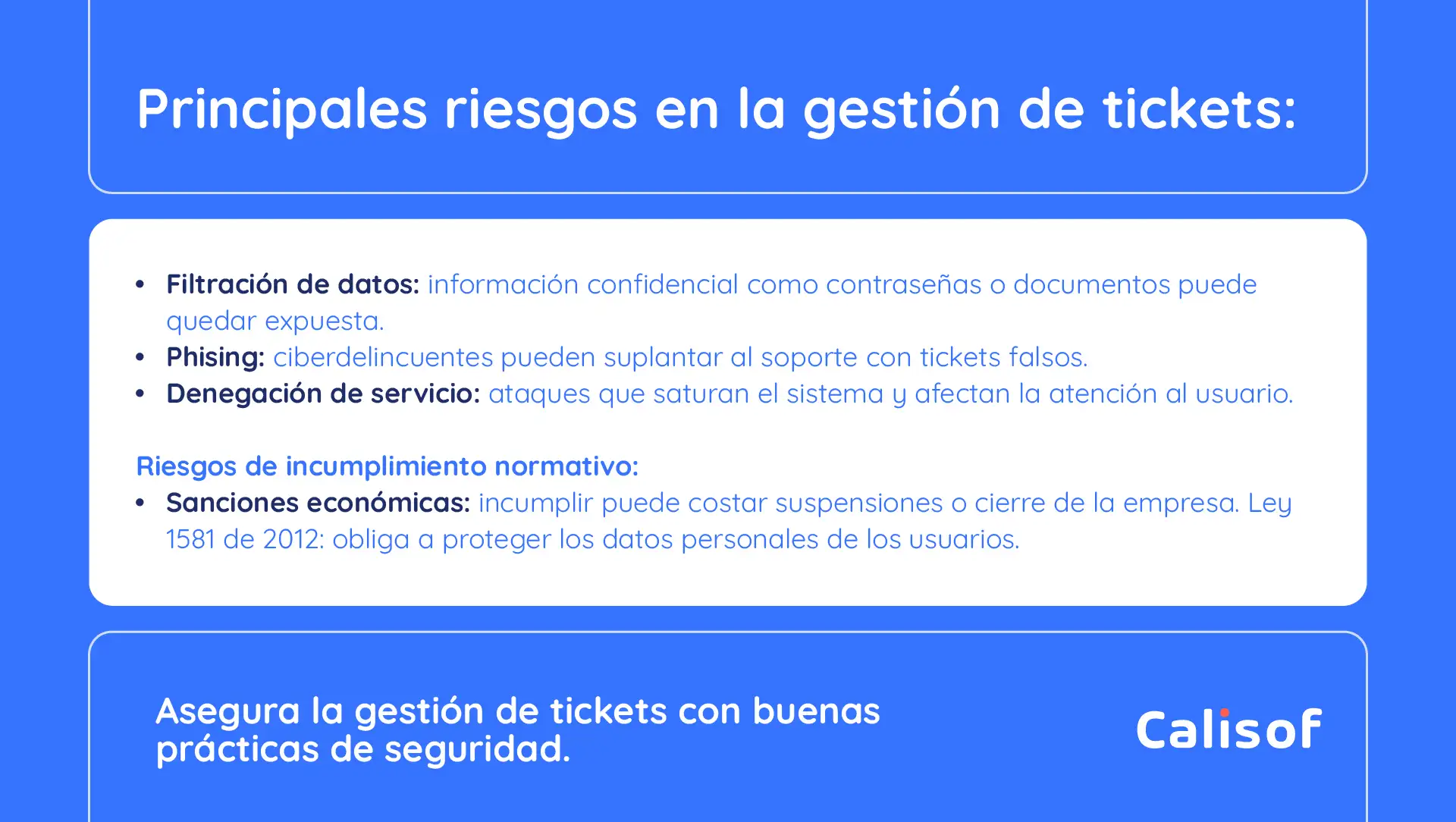

Aunque la gestión de tickets es una herramienta fundamental para agilizar el Soporte TI de la Mesa de Ayuda, como cualquier otro recurso tecnológico no está exenta a los riesgos cibernéticos. Estos son algunos de los más frecuentes:

La protección de los datos personales de los usuarios en la gestión de Soporte TI es crítica, por cuanto esta información está protegida en Colombia por normas como la Ley 1581 de 2012, sancionada por el Congreso de la República para este fin.

Esta Ley comprende sanciones económicas a quienes incumplan sus disposiciones e incluso plantea la posibilidad de suspender temporalmente las actividades de la empresa y hasta su cierre definitivo según la gravedad del hecho.

Es importante que el líder de TI tenga en cuenta algunos conceptos claves que le ayudarán a establecer las medidas correspondientes a la protección de los datos personales en la gestión de los tickets. A continuación, te compartimos algunos de los más relevantes:

Casi que el primer paso que se debe dar en la creación de una estructura tecnológica de Soporte TI es pensar en los mecanismos de defensa que se requieran para la vigilancia de los datos.

Es importante que el diseño sea lo suficientemente robusto y complejo, que cubra todas las brechas posibles. Este debe contar con pruebas de seguridad, revisiones regulares de códigos, creación de arquitecturas de seguridad y modelos de amenaza, entre otros elementos que le den seguridad a la red.

Se deben encriptar los datos y archivos reales que estén alojados en servidores, computadores y bases de datos, y que viajen en la red al ser intercambiados entre los usuarios. De esta manera se protegerán los discos duros, los datos y los archivos que están en tránsito por correo electrónico, en navegadores o en la nube.

En las labores de Soporte TI es importante considerar la activación de un sistema de detección de intrusos de red (NIDS) que supervise todo el tiempo el tráfico en la red, que compruebe la presencia de una actividad sospechosa.

Este programa está diseñado para bloquear la presencia en la red de usuarios no autorizados. Así se asegurará de que los archivos y la información solo será manipulada por quienes tengan el permiso para ello.

El Soporte TI debe considerar la inclusión en su equipo de un analista de datos y otro de vulnerabilidades, que tengan la capacidad de identificar posibles vulnerabilidades y brechas que pongan en riesgo la información. Con apoyo de un software ITSM, estos profesionales podrán anticiparse a los riesgos y tomar decisiones que mitiguen el riesgo.

Los expertos en ciberseguridad avisan que la cadena más débil del eslabón de protección de los datos siempre son los usuarios. En especial, las organizaciones que tienen una gran cantidad de personal deben tener precaución de contar con varios niveles de defensa, como la doble autenticación, la instalación de software de antivirus y la realización de copias de seguridad, entre muchas otras acciones que eviten la fuga de información y la intromisión de ciberdelincuente a sus sistemas, aprovechando estas vulnerabilidades.

Para reforzar las capacidades de tu Soporte TI, debes contar con Calisof, un software ITSM que potenciará tu Mesa de Ayuda, centralizando y facilitando su operación.

Este programa impulsa tus procesos de soporte, integra a usuarios, dispositivos, servicios y aplicativos, centraliza la gestión TI y optimiza la administración de inventarios, entre otros beneficios que transformarán tus procesos.

La automatización de la creación de tickets por correo y WhatsApp

2025/08/22

Tiempo de lectura: 3 min

Software para Mesa de Ayuda que autogestiona incidentes

2025/08/01

Tiempo de lectura: 4 min

Asesoría personalizada

Contamos con expertos que solucionarán tus dudas